Sommaire

La protection des informations sensibles est devenue primordial dans le contexte professionnel actuel. Les menaces internes et externes se multiplient, nécessitant une vigilance accrue et des stratégies sophistiquées. Découvrez dans cet article comment optimiser les systèmes d'espionnage pour assurer la sécurité optimale des entreprises et vous prémunir contre les risques potentiels.

Maîtriser la surveillance interne

Mettre en place une surveillance interne efficace constitue l'une des meilleures stratégies pour renforcer la sécurité entreprise et prévenir les risques liés à des comportements inhabituels ou malveillants. L'utilisation de logiciels spécialisés d'analyse comportementale permet d'observer les habitudes des collaborateurs, de repérer des anomalies et de déclencher des alertes en cas de détection menace. Ces systèmes reposent souvent sur un système d'information sécurisé, garantissant la confidentialité des données collectées et la fiabilité des audits système. Pour aller plus loin sur les nouvelles solutions en matière d'espionnage professionnel et comprendre comment Sauron Sécurité peut devenir un allié stratégique, cliquez ici pour lire davantage sur cette ressource.

Renforcer la protection des données

Dans le contexte actuel où la protection données représente un enjeu majeur face à l'espionnage industriel, il convient d'adopter des solutions robustes et innovantes. La mise en œuvre du chiffrement à travers la cryptographie avancée est incontournable pour garantir la confidentialité des informations stratégiques. Il s'agit de transformer les données sensibles en contenus inexploitables pour tout tiers non autorisé, même en cas de fuite informations. Par ailleurs, une gestion accès rigoureuse s'impose : attribuer des droits selon les besoins spécifiques de chaque employé et mettre en place une segmentation fine des accès réduit considérablement les risques liés à des compromissions internes ou externes. La gestion des identités numériques, associée à l'authentification multifactorielle et à une surveillance constante des connexions, contribue également à renforcer la sécurité globale. Maîtriser l'ensemble de ces dimensions offre une protection durable contre les tentatives d'intrusion et préserve la compétitivité de l'entreprise.

Mettre à jour les dispositifs technologiques

La mise à jour sécurité des dispositifs technologiques constitue la meilleure défense contre les menaces d'espionnage toujours plus sophistiquées. Dans un contexte où la prévention intrusion devient une priorité quotidienne, un système obsolète expose les entreprises à des vulnérabilités critiques. L'intégration régulière de patch de sécurité est nécessaire pour combler les failles exploitées par les cybercriminels. La veille technologique permet d’identifier rapidement les nouvelles tendances de l’espionnage numérique et d’adopter des solutions innovantes telles que l’intelligence artificielle pour renforcer la protection réseau. En misant sur l’innovation technologique et la cybersécurité proactive, il est possible d’anticiper les attaques et de garantir un environnement de travail fiable et protégé contre toute compromission.

Former le personnel à la sécurité

La formation sécurité des collaborateurs représente un pilier fondamental dans la lutte contre les failles humaines, souvent considérées comme le maillon faible de la chaîne de protection. Pour renforcer la résilience organisationnelle, il convient de mettre en place un programme de sensibilisation structuré, adapté aux réalités de l'entreprise et régulièrement actualisé. La sensibilisation espionnage joue un rôle central : elle permet aux employés de reconnaître les menaces potentielles, telles que les tentatives de phishing, les comportements suspects ou l'ingénierie sociale, tout en développant une vigilance permanente. Adopter et pérenniser de bonnes pratiques – comme la gestion rigoureuse des mots de passe, la limitation de l'accès aux informations sensibles, ou la discrétion sur les réseaux sociaux – réduit considérablement les opportunités d'exploitation par des acteurs malveillants. Les erreurs humaines demeurent une porte d’entrée privilégiée pour les tentatives d’espionnage ; instaurer une culture sécurité partagée à tous les niveaux hiérarchiques apparaît indispensable pour anticiper et neutraliser ces risques avant qu’ils n’impactent l’intégrité de l’entreprise. Ainsi, le responsable des ressources humaines doit garantir que la sensibilisation ne soit pas un événement ponctuel, mais bien un processus continu, s’intégrant pleinement dans le quotidien professionnel.

Mettre en place une veille stratégique

La veille stratégique constitue la base d’une anticipation risque efficace face à la menace espionnage qui vise aujourd’hui l’ensemble des entreprises. Grâce à une surveillance active de l’environnement concurrentiel et technologique, il devient possible d’identifier en amont les signaux faibles annonçant de nouvelles méthodes d’intrusion ou de collecte illicite d’informations. L’analyse concurrentielle, associée à l’analyse prédictive, permet non seulement de cartographier les vulnérabilités potentielles, mais aussi d’anticiper les axes d’attaque privilégiés par les cybercriminels. Également, suivre l’évolution de la législation en matière de cybersécurité et de protection des données offre l’opportunité d’ajuster en temps réel l’adaptation sécurité des systèmes de l’entreprise. Cette démarche proactive assure une défense renouvelée, capable de s’adapter aux mutations constantes des techniques d’espionnage, tout en préservant la compétitivité et l’intégrité du patrimoine informationnel.

Articles similaires

Comment les assistants IA transforment-ils les petites entreprises ?

Comment l'union de l'assurance RC Pro et Cyber optimise votre sécurité?

Comment un montage PC en direct influence-t-il l'apprentissage des technologies ?

Comment les innovations en matière de stockage cloud transforment-elles la sécurité des données ?

Quels sont les défis de la sécurisation des interfaces homme-machine ?

Les avantages de l'automatisation avancée dans les stratégies marketing

Comment les interfaces utilisateur adaptables révolutionnent l'accès digital ?

Comment les systèmes de réponse vocale interactifs transforment-ils l'expérience client ?

Comment la gestion efficace de l'énergie transforme les centres de données ?

Comment les outils de messagerie sécurisée augmentent-ils votre confidentialité en ligne ?

Comment les interfaces utilisateurs prédictives transforment l'interaction digitale ?

Comment le portage salarial combine liberté de freelance et sécurité du CDI ?

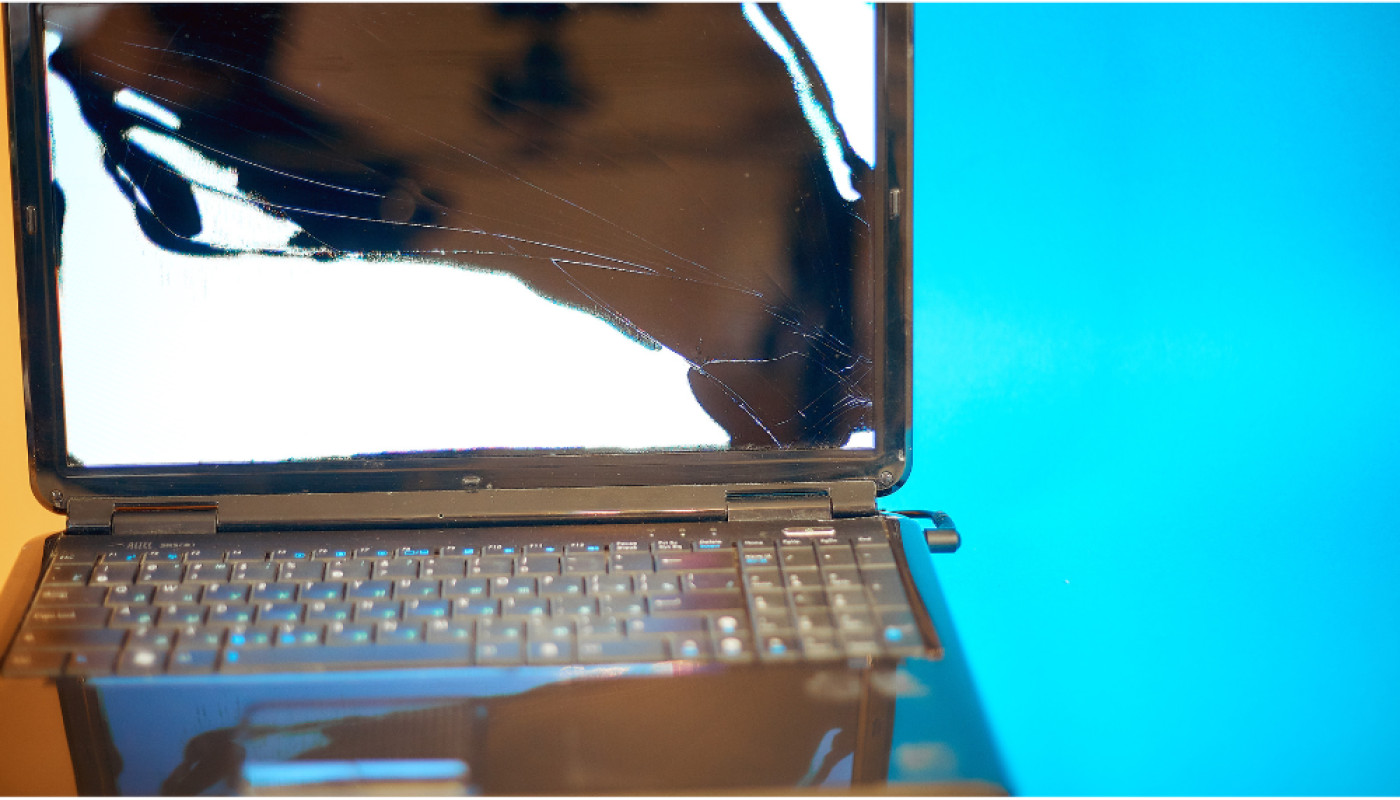

Réparer son ordinateur portable à Nice : vaut-il mieux le faire soi-même ou passer par un pro ?

Comment les chatbots français transforment l'expérience client dans le secteur des services

Comment les technologies no-code révolutionnent l'interaction client avec les chatbots

Stratégies avancées pour améliorer le SEO avec l'intelligence artificielle

Exploration des avantages des générateurs d'images IA pour les professionnels créatifs

Optimisation de batterie pour smartphones Android conseils pour prolonger la durée de vie de votre appareil

Comment le prompt engineering optimise les interactions avec les IA génératives

Comment le SQL peut transformer votre carrière dans l'analyse de données

Comment un CRM peut transformer la gestion de votre entreprise

Comment les outils de génération d'images IA transforment-ils le design graphique ?

Guide complet pour choisir le micro idéal pour vos podcasts

Exploration des fonctionnalités avancées des assistants conversationnels modernes