Sommaire

À l’ère du numérique, la protection de la confidentialité en ligne est devenue un enjeu essentiel. Les outils de messagerie sécurisée représentent une réponse adaptée aux menaces grandissantes qui pèsent sur les échanges numériques. Découvrez comment ces solutions permettent de préserver vos informations personnelles, et pourquoi il est crucial de comprendre leur fonctionnement pour sécuriser ses communications au quotidien.

Principes fondamentaux de la messagerie sécurisée

Les outils de messagerie sécurisée reposent principalement sur le chiffrement de bout en bout, un mécanisme garantissant que seuls l’expéditeur et le destinataire peuvent lire le contenu des messages. Ce procédé utilise des méthodes avancées de chiffrement, rendant toute tentative d’interception inutile, même si un attaquant parvient à accéder au flux de données. La gestion des clés privées est centrale dans ce dispositif : chaque utilisateur détient une clé secrète, stockée localement, qui ne quitte jamais son appareil, ce qui confère un niveau élevé de protection des données personnelles durant les échanges.

L’authentification forte constitue un autre pilier de la sécurité en ligne offerte par ces applications. En associant des méthodes telles que les mots de passe complexes, la vérification biométrique ou l’envoi d’un code unique, l’accès aux comptes reste strictement réservé à l’utilisateur légitime. Ces précautions, combinées à un chiffrement robuste et à une gestion stricte des clés, renforcent la confidentialité des échanges et prémunissent contre la prise de contrôle non autorisée. Ainsi, l’usage d’une messagerie sécurisée devient un rempart fiable pour toute personne soucieuse de la confidentialité de ses communications numériques.

Avantages pour la vie privée

Les outils de messagerie sécurisée jouent un rôle fondamental dans la préservation de la vie privée. Grâce à leur chiffrement de bout en bout, ils veillent à ce que seules les personnes autorisées puissent accéder aux informations partagées, minimisant ainsi les risques de fuite de données personnelles. En bloquant l’accès des tiers aux messages, ces solutions contrecarrent efficacement la collecte de métadonnées, qui permettent souvent d’identifier les comportements et réseaux sociaux des utilisateurs. Ce niveau de protection rend la surveillance et le suivi en ligne nettement plus complexes pour les acteurs malveillants ou les annonceurs, qui cherchent à profiler les individus sans leur consentement. La capacité à garantir l’anonymat est aussi renforcée par des fonctionnalités permettant d’effacer des discussions ou de restreindre l’accès à certains utilisateurs. Les experts en protection de la vie privée recommandent ces outils car ils offrent un contrôle absolu sur la diffusion des informations : il devient alors possible de décider qui peut voir, stocker ou transmettre les messages. En utilisant de telles solutions, chaque utilisateur dispose d’un bouclier efficace contre la surveillance indésirable tout en protégeant ses données personnelles face à un environnement numérique de plus en plus intrusif.

Défis et limites des solutions sécurisées

Les outils de messagerie sécurisée offrent une protection avancée, mais ils ne sont pas exempts de limites. L'une des principales vulnérabilités réside dans l’ingénierie sociale, une menace qui exploite l’erreur humaine plutôt que des faiblesses techniques. Même avec des systèmes robustes, le moindre partage d’informations sensibles ou la négligence face à un message suspect peuvent compromettre la sécurité informatique de l’utilisateur. La sensibilisation aux techniques de manipulation est donc un facteur déterminant pour réduire les risques d’exposition.

La complexité d’utilisation des plateformes sécurisées représente également une barrière à leur adoption généralisée. Certains utilisateurs peuvent se décourager face à des interfaces complexes ou des procédures d’authentification multiples. Cela augmente les chances de commettre des erreurs ou d’abandonner les bons réflexes, ce qui expose potentiellement aux menaces extérieures telles que les logiciels malveillants. Une solution efficace doit ainsi trouver un équilibre entre simplicité d’usage et niveau de sécurité offert.

Outre l’aspect technique, la sécurité informatique dépend fortement du comportement de chaque individu. Un outil chiffré ne protège que si l’utilisateur applique correctement les bonnes pratiques : mises à jour régulières, gestion rigoureuse des mots de passe, et vigilance continue face aux tentatives de phishing. Les limites de la technologie apparaissent clairement lorsque l’éducation numérique et la sensibilisation sont insuffisantes, laissant la porte ouverte aux attaques ciblées malgré des protocoles sophistiqués.

En faisant appel à un spécialiste en sécurité informatique, il devient possible d’approfondir la compréhension des menaces réelles et des vulnérabilités propres à chaque contexte d’utilisation. Leur expertise permet de déceler les points faibles souvent ignorés et de recommander des stratégies d’amélioration adaptées, allant au-delà de la simple utilisation d’outils sécurisés. À ce titre, une réflexion globale et une vigilance collective sont requises pour renforcer véritablement la sécurité des communications en ligne.

L’impact sur la communication professionnelle

Les outils de messagerie sécurisée transforment profondément la façon dont une entreprise aborde la sécurité de ses échanges internes et externes. Ces solutions jouent un rôle primordial dans la préservation de la confidentialité professionnelle, car elles assurent le chiffrement des messages, empêchant l’accès non autorisé aux données échangées. Grâce à ces technologies, les entreprises ont la possibilité de se protéger contre les risques de fuites d’informations sensibles ou de vol de secrets industriels, des enjeux majeurs dans un contexte où l’espionnage économique et la cybercriminalité ne cessent de croître. En garantissant la conformité réglementaire, ces plateformes peuvent contribuer à répondre aux exigences légales telles que le RGPD, imposant une gestion stricte de la sécurité des données et des échanges professionnels.

Investir dans des solutions de messagerie sécurisée permet également de renforcer la confiance des partenaires, clients et employés, en démontrant un engagement clair en faveur de la sécurité et de la conformité. Pour un responsable de la sécurité des systèmes d’information, l’adoption de telles solutions constitue une étape incontournable pour limiter les risques liés à la circulation d’informations confidentielles et pour se prémunir contre d’éventuelles sanctions en cas de manquement à la réglementation. Le site www.etanonline.fr présente plusieurs ressources et outils destinés à aider les entreprises à sécuriser leurs échanges et à atteindre un niveau optimal de confidentialité professionnelle.

Perspectives d’évolution pour la sécurité

L’innovation façonne aujourd’hui l’avenir des outils de messagerie sécurisée, notamment grâce à l’intégration croissante de l’intelligence artificielle. Cette technologie permet d’anticiper et de détecter plus rapidement les tentatives d’intrusion ou les comportements suspects, en analysant en temps réel les flux de données échangés. L’intelligence artificielle contribue ainsi à automatiser les réponses face aux menaces et à renforcer la personnalisation des niveaux de protection, tout en rendant les plateformes de messagerie plus réactives face à l’évolution des méthodes d’attaque.

Un autre axe d’évolution particulièrement prometteur concerne la cryptographie quantique. Cette avancée révolutionnaire repose sur les principes de la physique quantique pour créer des systèmes de chiffrement quasi inviolables. Avec l’essor de la puissance de calcul des ordinateurs, la cryptographie classique pourrait devenir vulnérable face à des attaques sophistiquées, ce qui rend le recours à la cryptographie quantique d’autant plus stratégique pour garantir une confidentialité optimale à long terme. Les experts estiment que cette technologie pourrait transformer en profondeur la sécurité des échanges numériques d’ici les prochaines années.

Face à ces mutations, il est primordial de rester informé sur chaque innovation émergente et de suivre l’évolution des pratiques en matière de cybersécurité. Se tenir au courant des avancées, telles que l’automatisation accrue des systèmes de protection, permet d’anticiper l’apparition de nouvelles menaces et d’adapter les protocoles de sécurité en conséquence. Dans cet environnement en perpétuelle mutation, la vigilance et l’adaptabilité représentent les meilleurs atouts pour préserver la confidentialité des communications en ligne.

Articles similaires

Comment les assistants IA transforment-ils les petites entreprises ?

Comment l'union de l'assurance RC Pro et Cyber optimise votre sécurité?

Comment un montage PC en direct influence-t-il l'apprentissage des technologies ?

Comment les innovations en matière de stockage cloud transforment-elles la sécurité des données ?

Quels sont les défis de la sécurisation des interfaces homme-machine ?

Les avantages de l'automatisation avancée dans les stratégies marketing

Comment les interfaces utilisateur adaptables révolutionnent l'accès digital ?

Comment les systèmes de réponse vocale interactifs transforment-ils l'expérience client ?

Comment la gestion efficace de l'énergie transforme les centres de données ?

Comment les interfaces utilisateurs prédictives transforment l'interaction digitale ?

Comment le portage salarial combine liberté de freelance et sécurité du CDI ?

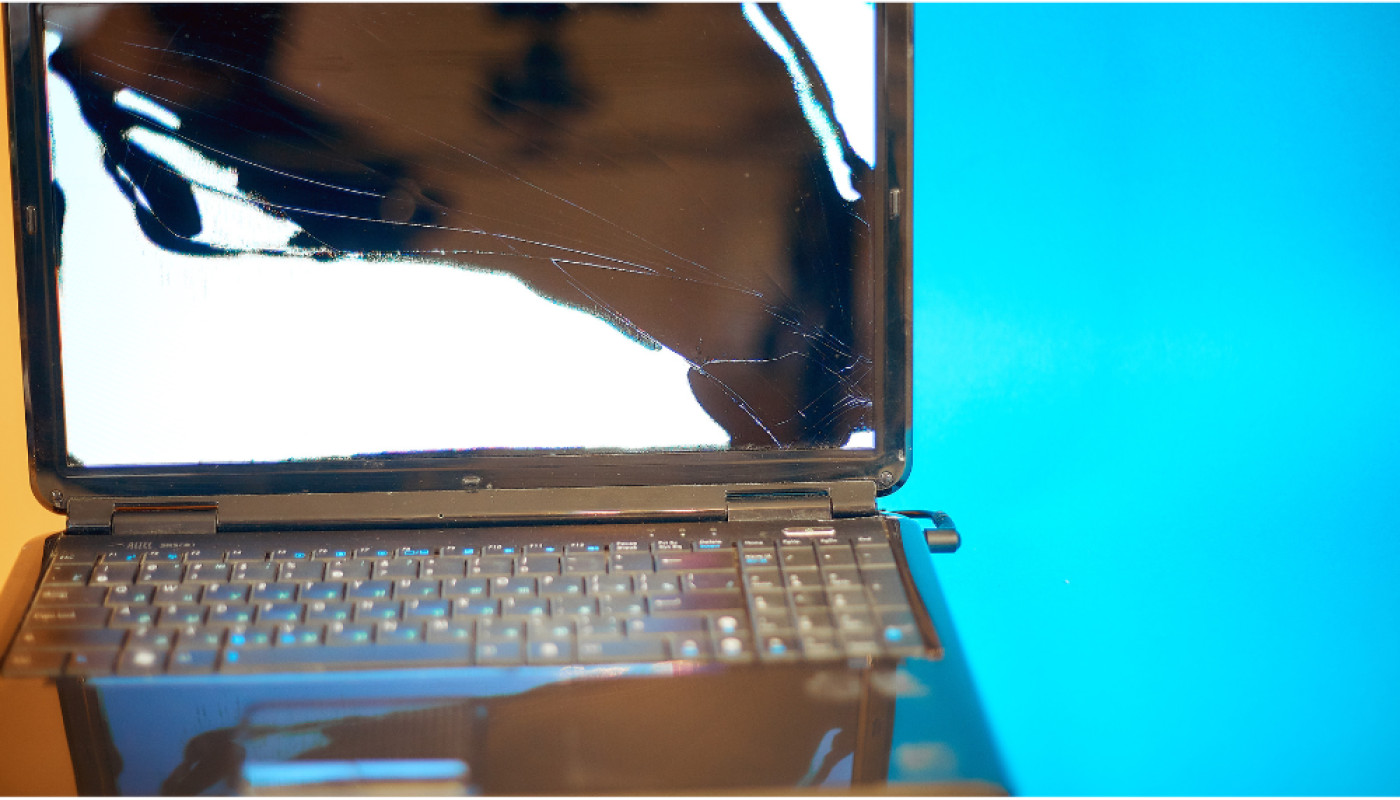

Réparer son ordinateur portable à Nice : vaut-il mieux le faire soi-même ou passer par un pro ?

Comment optimiser les systèmes d'espionnage pour la sécurité des entreprises

Comment les chatbots français transforment l'expérience client dans le secteur des services

Comment les technologies no-code révolutionnent l'interaction client avec les chatbots

Stratégies avancées pour améliorer le SEO avec l'intelligence artificielle

Exploration des avantages des générateurs d'images IA pour les professionnels créatifs

Optimisation de batterie pour smartphones Android conseils pour prolonger la durée de vie de votre appareil

Comment le prompt engineering optimise les interactions avec les IA génératives

Comment le SQL peut transformer votre carrière dans l'analyse de données

Comment un CRM peut transformer la gestion de votre entreprise

Comment les outils de génération d'images IA transforment-ils le design graphique ?

Guide complet pour choisir le micro idéal pour vos podcasts

Exploration des fonctionnalités avancées des assistants conversationnels modernes